Spämm läbi Magento uue kliendi tervituskirja

Avastasime selle probleemi, kuna enamus spämmist oli suunatud Venemaale ning posti kohaletoimetamine mail.ru aadressidele häiritud. Parema spämmituvastuse rakendamisel ja veebiservitest kirjade saatmist piirates tulid esile nimelt Magento 1.x kasutavate e-poodide domeenid.

Tegemist ei ole seejuures klassikalise nõrkusega koodis, samuti ei ole vaja karta, et keegi oleks poodi sisse häkkinud: lihtsalt üks vajalik funktsionaalsus on osutunud ärakasutatavaks ja selle turvalisusega seotud vaikesätted liiga nõrgaks.

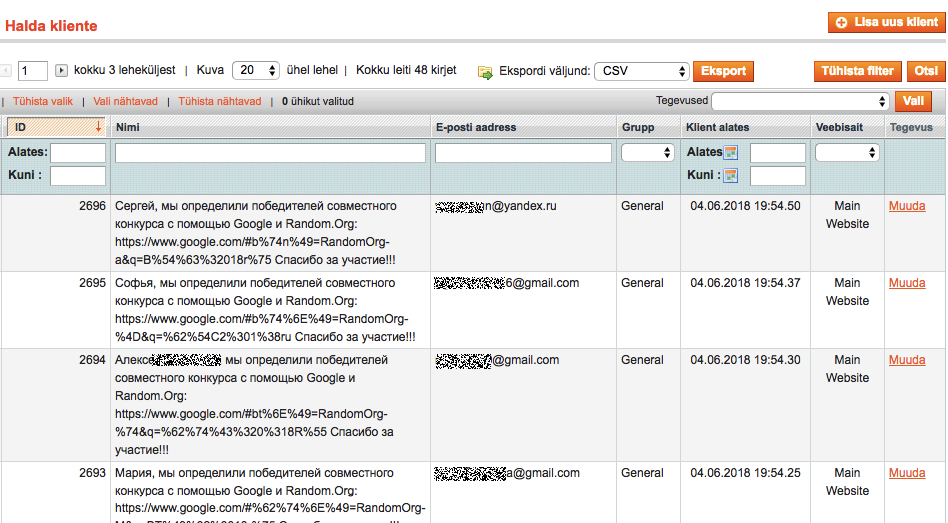

Magento klientide halduses näeb ühe kampaania spämm välja selline:

Siht-veebina on nimelahtris olevas tekstis osavalt ära kasutatud Google “I feel lucky” funktsionaalsus ja spetsiifilisele märksõnale optimeeritud saidid, mistõttu ei tundu ka link spämmifiltritele kahtlane (allolevat näidet on turvaline klikkida, piltidel olevaid mitte):

https://www.google.ee/#btnI=koli-suveks-meile&q=zone%20virtuaalserver

Kuidas see sind mõjutab?

Kui meie jaoks on probleemiks väljuva spämmi ohjeldamine ning teiste klientide posti kohaletoimetamise tagamine, siis poodniku jaoks on lugu hullem:

- serverist e-posti saatmise piiramisel ei lähe kohale ka tellimused, parooli-vahetuse kirjad jms teavitused;

- spämm saadetakse välja e-poe domeenilt, tõenäoliselt mõjutab see spämmifiltrite tööd mitmetes e-postisüsteemides;

- tagasipõrkav post võib ummistada poodniku postkasti.

Kuidas ennast spämmi-bottide eest kaitsta?

Kliente ei registreeri mõistagi keegi käsitsi, vaid seda tehakse skriptidega, mis postitavad vajalikud andmed otse veebirakendusse (POST /customer/account/createpost/). Sellise ründe vastu kaitsmiseks sobib hästi CAPTCHA robotilõksu lahendamise nõue.

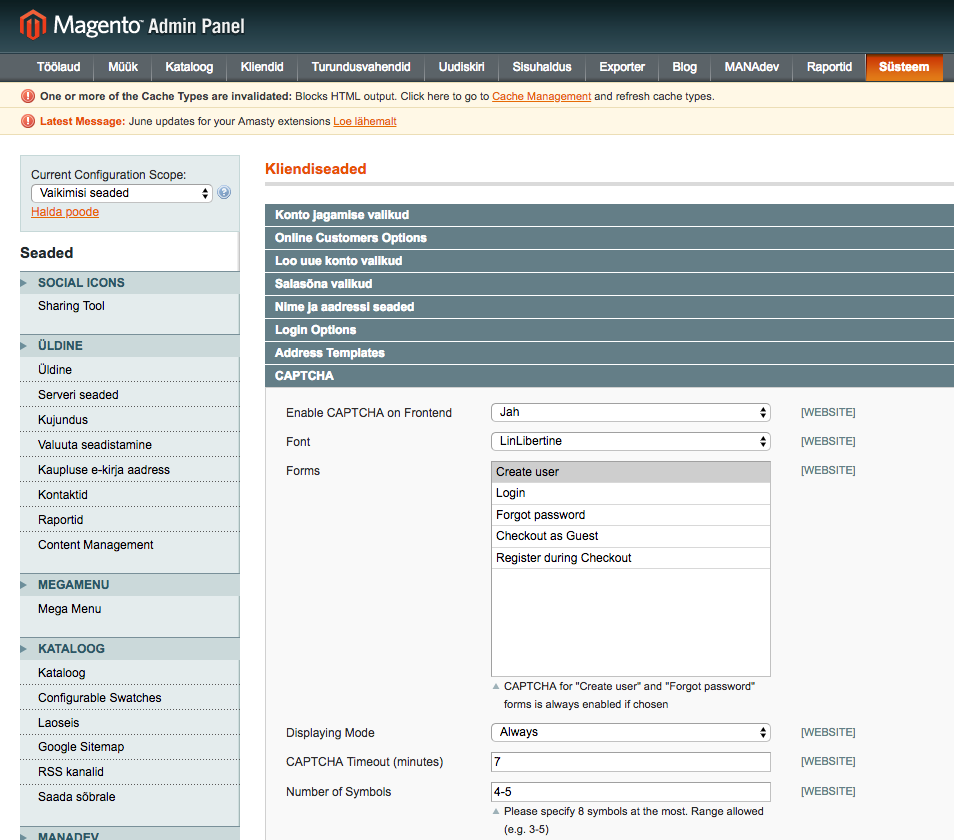

Magento CAPTCHA (võib olla ebapiisav)

Osade allikate väitel võib olla abi Magento enda CAPTCHAst (olemas versioonist 1.7), kui see on piisavalt rangeks seadistatud. Admin-paneelis tuleb selleks minna System -> Configuration -> Customer Configuration -> CAPTCHA valikusse ja panna paika:

Enable CAPTCHA on Frontend–YesForms– vali ainultCreate UserDisplaying Mode–AlwaysNumber of Symbols– võib olla vaja suurendada

Tulemuseks on selline lisaväli registreerimisvormil.

Kuna enamus kliente registreerub ostuprotsessi käigus ja Register during checkout pole valitud, siis ei tohiks CAPTCHA oluliselt müüki mõjutada ning selle võiks peale panna nüüd ja kohe, sest pärast spämmirahe alla sattumist tegutsema hakates on osa kahju juba tehtud ning kliendibaas vajab puhastamist.

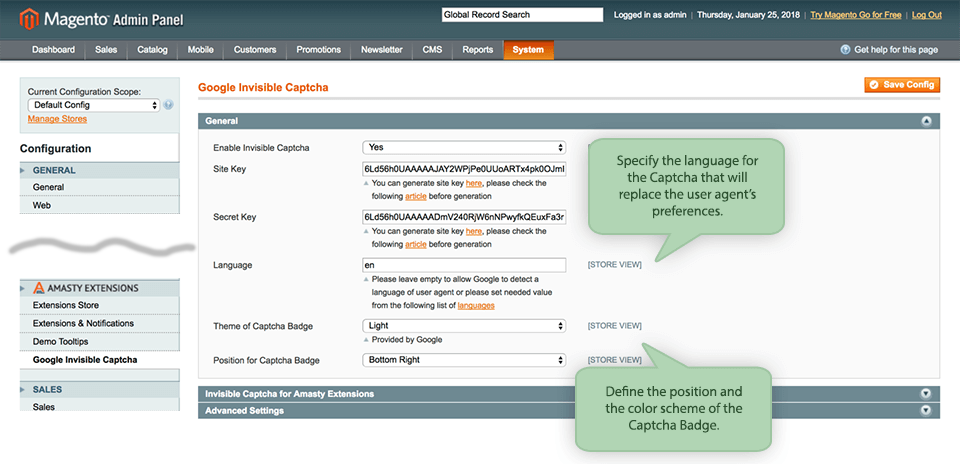

Amasty Google invisible reCaptcha (tasuline, töötab kontrollitult)

Kuivõrd Magento CAPTCHA pole eriti inimsõbralik ja osade rünnete osaks pidavat olema ka selle pealt teksti tuvastamine, siis tasuks eelistada tasulist lahendust ja reCaptcha’t. Nii Magento 1.x kui ka 2.x jaoks on saadaval Amasty Google invisible reCaptcha, mis maksab vastavalt 45 või 65€. Seda on kasutanud mitmed arendajad meie juures olevate Magentode kaitsmiseks ning tulemus on siiamaani olnud positiivne.

Spämm-kasutajate kustutamine

Kui spämmi saatmine on juba toimunud, siis tuleks tuhanded loodud kasutajad ka ära kustutada. Sonassi veebis on viide selleks sobilikule shelliskriptile (see on käivitatav käsurealt, mitte veebist) ning selle kasutamisõpetus.

Mida veel teha saaks?

Kui arendajal on sinu pood juba ette võetud, siis tasuks samasse töökäsku panna ka Magento ja kõikide lisade uuendamine, sest eriti just 1.x puhul on aastate jooksul ilmnenud rida probleeme, mis lubavad kurikaeltel nii adminnina sisse logida kui ka neile meelepärast koodi käivitada (mõlemal puhul on tulemuseks poe täielik ülevõtmine).

Hetkel värskeima versiooni leiad muudatuste logist:

Oma Magento turva-auke saab tasuta skannida MageReport abil. See ei pruugi alati anda täpset tulemust, küll aga on teaduslikult tõestatud, et punaste hoiatuste nägemine aitab leida uuenduste tegemiseks vajalikku raha.

Ja loomulikult HTTP “pole turvaline” ehk kuidas veeb HTTPS peale suunata? (sealt leiab viite ka Magento seadistamise juhendile ja videole).

Populaarsed postitused

Nutikas Pilveserver: tark lahendus e-poe ja nõudlike veebiprojektide jaoks

Hallatud või halduseta platvorm: kumb vastab paremini sinu vajadustele?

Zone Veebiakadeemia - lihtsad tööriistad kodulehega alustamiseks